Используйте различные типы устройств для аутентификации в Windows, Active Directory либо для доступа к зашифрованному диску Rohos.

Некоторые ключи поддерживают функцию PIN кода для двух-факторной аутентификации. На них программы Rohos хранят логин профиль в зашифрованном виде. Другие типы ключей не позволяют хранить на них данные. В таком случае программы Rohos запоминают серийный номер ключа и связывают его с имеющимся пользовательским профайлом, данные которого хранятся на компьютере либо в Active Directory.

Список поддерживаемых устройств и технологий:

- USB flash накопители

- Электронные ключи и токены, PKCS#11 совместимые

- Смарт-карты

- Устройства с встроенной функцией Bluetooth

- Токены с одноразовым паролем OATH

- RFID беспроводные карты и метки

- FIDO U2F ключи

- Смартфоны с приложением Rohos Logon Key (Push токен аутентификации)

- Биометрические устройства

- Другие устройства

- Возможности устройств и технологий при их использовании с продуктами Rohos

USB flash накопители

Поддерживаются в Rohos Logon Key (Windows и Mac) и Rohos Disk Encryption. После настройки USB ключа он по-прежнему может использоваться как диск для хранения файлов.

+ Поддерживает PIN код для 2-факторной аутентификации с ограниченным количеством попыток ввода (3) до блокировки

+ При конфигурации создаются зашифрованные логон профаилы в папке \ _rohos \ roh.roh

+ По умолчанию пароль не хранится на USB ключе в открытом виде

В том числе любые USB устройства, у которых есть своя собственная буква диска в Windows:

- U3 USB флэш-накопители

- И также поддерживаются биометрические USB флэш- накопители

- Карты памяти (например, SD / MMC) через считыватель карты

- Любой MP3-плеер, например IPod

В том числе и USB накопители с Аппаратным Шифрованием. Rohos может использовать панель активации любого USB накопителя для осуществления аутентификации в Windows:

- IronKey

- Kanguru Defender

- Kingston DataTreveler Vault

Протестированные устройства: Apacer, LG, Lexar, Transcend, TakeMS, SanDisk, SD memory cards, IronKey, Kaguru Defender, Kingston DataTraveler Vault.

USB Flash накопитель от фирмы Transcend на 32 GB

PKCS#11 — совместимые электронные ключи и токены,

Поддерживаются в Rohos Logon Key (Windows) и Rohos Disk Encryption. В целом любые PKCS11 разрешающие токены можно использовать в программах Rohos.

+ Поддерживается PIN код для 2-факторной аутентификации обеспечиваемой ключем (число неудачных попыток, функции разблокирования, изменить PIN)

+ При конфигурации создает 1 или 2 блока данных в защищенной памяти (до 10 кб)

Протестированные токены:

- eToken PRO,

- ruToken

- uaToken,

- SenseLock trueToken,

- Futako HiToken,

- ePass,

- CrypToken,

- iKey ,

- SecureToken ST2/ST3

- Crypto Identity 5,

Как использовать любой PKCS11- совместимый токен в Rohos в дополнение к перечисленным в окне настройки Rohos:

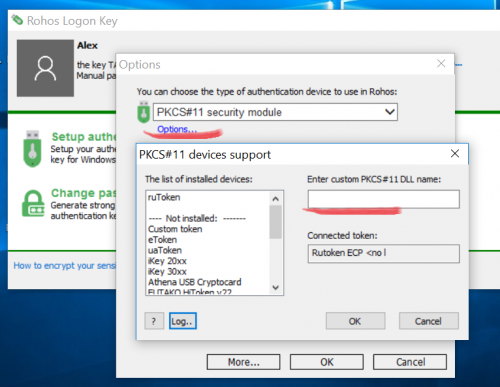

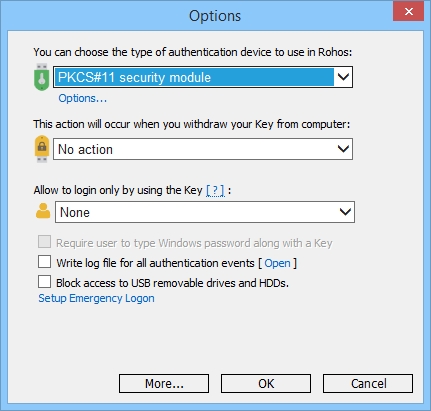

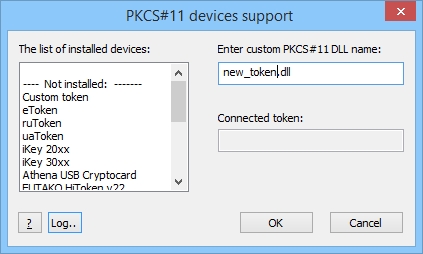

В опциях программы Rohos Logon key выберите PKCS#11 security module

Нажмите ссылку Options и впишите название dll-библиотеки соответствующей токену (прочтите в документации) в поле Enter custom PKCS#11 DLL name:

Несколько замечаний о токенах iKey 1000/1032:

Для некоторых моделей ключей необходимо проводить предварительную инициализацию (форматирование).

- Установите “IKey 1000 Authentication Solution 4.0″, которая включает драйвер и KCS#11 библиотеку k1pk112.dll (необходимую для работы Rohos)

- Прежде чем использовать токен — инициализируйте iKey с помощью “iKey Token Utility”.

- Инициализируйте PKI storage (значение по умолчанию 648 байт) и PIN пользователя (4-8 символов)

Смарткарты:

- SC25J10 Smart Card.

- Смарткарты Java Card. J2Axxx или J3Axxx. NXP J2D081 Java Card 80KB JCOP, NXP J2A080

- Смарткарта HiCOS PKI.

- Athena USB Cryptocard

Устройства с встроенной функцией Bluetooth

Это экспериментальная возможность в Rohos Logon. Любой мобильный телефон с функцией Bluetooth или карманный ПК может быть использован в качестве беспроводного ключа для разблокировки вашего компьютера или ноутбука. Поддерживаются в Rohos Logon Key (Windows и Mac).

Подробнее в статье: Как использовать мобильный c функцией Bluetooth для блокировки / разблокировки компьютера Windows.

+ PIN код поддерживается только в версии Mac

+ При конфигурации создаются зашифрованные логон профаилы в реестре Windows

+ Безопасность USB ключа основывается на уникальности Mас-адреса

Протестированные устройства: компьютер или ноутбук с Bluetooth стэком MS (Windows XP SP1, SP2. Vista) + мобильный телефон (qTeck, Nokia, Sagem). Mac OS X 10.5 + мобильный телефон.

OATH Одноразовые пароли, Yubikey, Google Authenticator

Rohos Logon Key (Windows и Mac) поддерживает аутентификацию с помощью Одноразых паролей совместимых с стандартом OATH: Yubikey, Google Authenticator, Microsoft Authenticator Поддерживаются в Rohos Logon Key

Особенности поддержки Yubikey:

Безопасность основана на уникальности серийного номера USB устройства или проверки OTP (одноразового пароля) через он-лайн API Yubikey (требуется интернет). Протестированные устройства: Yubikey (в статическом и динамическом режиме), Feitian OTP Card.

Особенности Google Authenticator OTP:

— Возможна доставка Одноразовых паролей по SMS/Email.

— Использование Google Authenticator для аутентифкации на Удаленный Рабочий Стол.

Yubikey

Беспроводные RFID метки и карты MiFare

Rohos Logon Key и Rohos Disk поддерживают следующие модели RFID считывателей:

- ACS ACR122 и ACR128 NFC считыватели;

- SCM SCL010, SCL011G и SCL3711 RFID считыватели;

- Easyident FS-2044 RFID считыватель (только с RFID tag EM4100)

- CR10MW (betta выпуск)

- KCY-125, карты HID, EM-marin и Indala

- Ironlogic Z-2 USB , карты EM-Marine, HID ProxCard II, Mifare, Mifare Plus, Mifare-UL, Temic, Cotag.

- Kodos RFID

- Addimat AG

Также Rohos Logon Key поддерживает: Wireless PC Lock — USB ресивер и беспроводные метки.

Особенности Rohos Logon Key для RFID tags:

Поддержка RFID карт:

- Mifare 1K, 4K (Yubikey RFID). Mifare ID, Ultralight

- Indalla, EM, HID prox.

+ Для UID карт, при конфигурации создаются зашифрованные логин-профиль на локальном компьютере.

+ Защита логин профиля карты основана на уникальности серийного номера RFID метки.

Протестированные устройства: Mifare 1K classic с ACS ACR122 and SCM SCL010 RFID считывателями на Windows XP — Seven (x86-x64). Easyident FS-2044 RFID считыватель+метки EM4100

Подробнее о поддержке MIFARE 1K.

FIDO U2F Ключи

Новейшие ключи безопасности U2F FIDO теперь можно использовать для аутентификации в рабочие станции Windows и Mac. Поддерживаются как многофакторные так и однофакторные варианты аутентификации. Это означает, что вы можете использовать свой ключ U2F в качестве замены пароля или настроить строгую многофакторную аутентификацию: U2F Ключ + пароль для Windows либо U2F Ключ + PIN код.

Смартфоны с приложением Rohos Logon Key (Push токен аутентификации)

Возможно также использовать смартфон (Android\iOS) как Беспроводной ключ — сигнал аутентификации посылается в виде Push уведомления на компьютер Windows. Для этого необходимо установить приложение Rohos Logon Key на смартфон.

Биометрические устройства

Биометрические USB & со сканером отпечатков пальцев также поддерживаются в Rohos Logon Key

+ При конфигурации создаются зашифрованные логон профаилы в локальном компьютере

Протестированные устройства: Transcend JetFlash 220 Fingerprint, takeMS MEM-Drive Biometric Scanline, APACER AH620 Fingerprint Flash Drive под Windows и BioSlimDisk под Windows и Mac OS X.

А также распознавание по лицу с Rohos Face Logon.

Другие устройства

Rohos Logon Key и Rohos Disk используют внутреннее API токена и могут работать практически с любым устройством.

Как протестировать PKCS # 11 совместимый токен или смарт-карту:

- Установите Rohos Logon

- Откройте диалог Настройки Ключа

- Выберите тип ключа PKCS#11 и нажмите кнопку «Настройки»

- Введите название PKCS#11 DLL модуля .

- После создания USB ключа перезапустите компьютер и попробуйте войти в систему

Возможности устройств и технологий при их использовании с продуктами Rohos

Авторизация на локальном компьютере возможна для всех устройств, поэтому мы о ней не упоминаем.

|

Тип устройства

|

Доступ через Remote desktop

|

Использование в Active directory |

Настройка ключа в

USB key manager |

Назначение PIN кода

|

Использование в Rohos Disk

|

| USB Flash drive |

+

|

+

|

+

|

+

|

+

|

| Yubikey |

+

|

+

|

+

|

—

|

—

|

| Google Authenticator |

+

|

+

|

—

|

—

|

—

|

| Google Authenticator + Yubikey |

+

|

+

|

—

|

—

|

—

|

| PKCS#11 — совместимые электронные ключи и токены, |

+

|

+ |

+

|

+

|

+

|

| Беспроводные смарт-карты |

+

|

+ |

+

|

+

|

+

|

| RFID карты Indalla, EM, Считываетли pcProx, KCY-125, Z-2 |

+

|

+ |

+

|

+

|

—

|

| Easyident RFID FS-2044 |

+

|

+ |

—

|

—

|

—

|

| Bluetooth key |

—

|

—

|

—

|

—

|

—

|

| U2F ключи |

+

|

+ |

+

|

+

|

—

|

| Mobile phone (Android/iOs) |

—

|

+ |

+

|

—

|

+

|

Примечание: Для всех устройств кроме USB Flash дисков и Yubikey необходимо скачать и установить программу и/или драйвер от производителя

- Использование P2P-шифрования в безопасных онлайн-хранилищах (Mega.nz, OneDrive)

- Система принятия решений для многофакторной аутентификации

- RFID-считыватель Kodos RD-1100 USB в Rohos Logon

- Обзор возможностей ключей защиты FIDO U2F. Принцип работы и варианты использования

- mToken K3 —Auto Plug-&-Play USB authenticator

- Крохотный аппаратный идентификатор Рутокен micro

- Смарт-карты JavaCard для 2-х факторной авторизации в Windows

- Rohos Management tools: Утилиты для контроля USB ключей