Летом 2016 года представители компании Microsoft обращались к нам по поводу возможного сотрудничества на тему «driving companion device framework ecosystem in Windows 10. That allows a companion device to unlock Windows PC…». Реальная цель обращения осталась непонятна, поскольку общение прекратилось также неожиданно как и началось со стороны MS.

Но остался очевидным факт, что наши старания были замечены и возможно Rohos Logon Key повлиял на архитектуру системы аутентификации Windows Hello, которую мы сейчас видим в Windows 10/Azure, на базе разных методов двух-факторной аутентификации, различных устройств и правил. Идею которую в 2013 году мы одни из первых в мире реализовали для доступа в Mac OS X была оценена и теперь реализована в Windows 10.

Многофакторная аутентификация на основе принятия решений

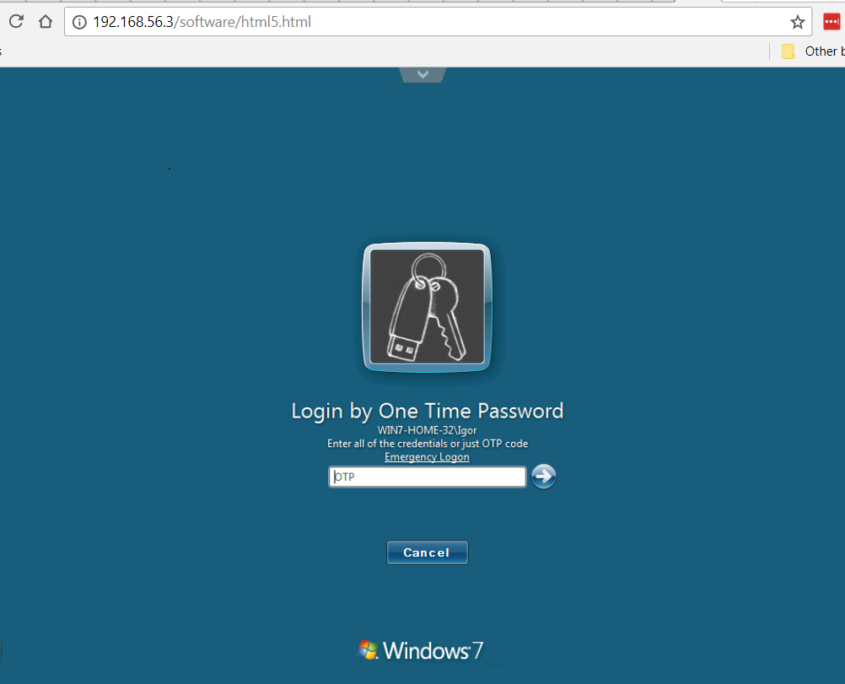

Сейчас очевидно что Двух-Факторная Аутентификация (ДФА или МФА) это насущная необходимость. И то что такие гиганты как Google/Apple/Microsoft и другие используют МФА у себя внутр, а также в своих продуктах это подтверждает. Но реальность такова, что многофакторная аутентификация может усложнить жизнь всем если ее применять одинаково для всех и в каждом варианте доступа. А вариантов уже много, например удаленный доступ «из Вне», удаленный доступ из периметра локальной сети», физический доступ используя консоль оператора либо служебный сетевой доступ от имени учетной записи, доступ для чтения с мобильного приложения, или доступ с нового устройства. Модель угроз отличается и в случае доступа в рамках периметра безопасности сети может быть уменьшена. Это позволит не усложнять аутентификацию, избежать непредвиденной нагрузки для рядовых сотрудников (операторов), и как следствие уменьшить количество человеческого фактора. Например существуют такие инфраструктуры где модель угроз для пользовательских учетных записей позволяет использовать «слабые» методы аутентификации основанные на RFID картах (EM-Marin, HID, Legic, Hitag).

Таким образом современная система Многофакторной аутентификации для промышленных сред должна учитывать фактическую модель угроз и человеческий фактор, а также включать поддержку принятия решения о методе аутентификации на основе правил, как минимум.

Подробнее

Скоро в програме Rohos Disk Encryption появиться возможность шифровать файлы в облачных хранилищах таких как Google Drive, DropBox, Yandex Диск. Мы работаем над тем чтобы добавить функцию шифрования отдельных файлов в компьютере Windows и дать возможность доступа к зашифрованным данным на Android смартфонах. При этом имена файлов и папок будут также зашифрованы. Данный функционал особенно необходим тем кто реально обеспокоен конфиденциальностью информации хранимой на компьютерах и смартфонах, которая так или иначе попадает в облачные сервисы Google, Apple, Microsoft и др.

Скоро в програме Rohos Disk Encryption появиться возможность шифровать файлы в облачных хранилищах таких как Google Drive, DropBox, Yandex Диск. Мы работаем над тем чтобы добавить функцию шифрования отдельных файлов в компьютере Windows и дать возможность доступа к зашифрованным данным на Android смартфонах. При этом имена файлов и папок будут также зашифрованы. Данный функционал особенно необходим тем кто реально обеспокоен конфиденциальностью информации хранимой на компьютерах и смартфонах, которая так или иначе попадает в облачные сервисы Google, Apple, Microsoft и др.

В Rohos Logon Key добавлена поддержка RFID-считывателя Z-2 USB (ironlogic) что позволяет использовать карты стандарта Em-marin, HID Prox, Mifare для аутентификации в Windows на рабочих станциях включая Домен с Active Directory. Программа Rohos Logon Key позволяет полностью заменить логин и пароль на RFID карту для входа в систему, а также установить правила для строгой двух-факторной аутентификации: RFID карта + пароль, RFID карта + PIN код.

В Rohos Logon Key добавлена поддержка RFID-считывателя Z-2 USB (ironlogic) что позволяет использовать карты стандарта Em-marin, HID Prox, Mifare для аутентификации в Windows на рабочих станциях включая Домен с Active Directory. Программа Rohos Logon Key позволяет полностью заменить логин и пароль на RFID карту для входа в систему, а также установить правила для строгой двух-факторной аутентификации: RFID карта + пароль, RFID карта + PIN код. Теперь вы можете использовать популярные ключи безопасности U2F FIDO для входа в Windows. Поддерживаются как многофакторные так и однофакторные случаи использования аутентификации. Это означает, что вы можете использовать свой ключ U2F в качестве замены пароля или настроить истинную многофакторную аутентификацию: U2F Key + пароль для Windows.

Теперь вы можете использовать популярные ключи безопасности U2F FIDO для входа в Windows. Поддерживаются как многофакторные так и однофакторные случаи использования аутентификации. Это означает, что вы можете использовать свой ключ U2F в качестве замены пароля или настроить истинную многофакторную аутентификацию: U2F Key + пароль для Windows.

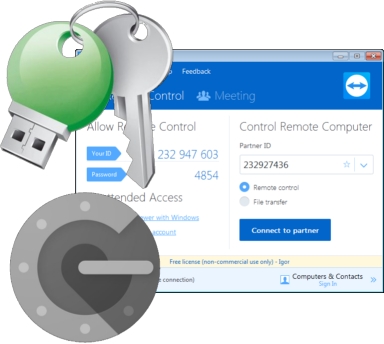

Одна из самых популярных программ удаленного доступа TeamViewer не предлагает встроенной возможности двух-факторной аутентификации. При запуске TeamViewer генерирует короткий пароль и получает от сервера короткий Номер для полного доступа на текущий компьютер. Насколько это безопасно? Есть ли вероятность того, что кто-то подключится к корпоративному компьютеру еще раз когда никого не будет на месте?

Одна из самых популярных программ удаленного доступа TeamViewer не предлагает встроенной возможности двух-факторной аутентификации. При запуске TeamViewer генерирует короткий пароль и получает от сервера короткий Номер для полного доступа на текущий компьютер. Насколько это безопасно? Есть ли вероятность того, что кто-то подключится к корпоративному компьютеру еще раз когда никого не будет на месте?